Threat Intelligence: Visibilidade Total na Dark Web

KELA — Inteligência Cibernética Proativa Contra Ameaças do Underground

Monitore fóruns underground, mercados ilícitos e canais criptografados da dark web. Identifique ameaças antes que elas atinjam sua organização com a plataforma de inteligência cibernética líder mundial.

O que é o KELA Cyber Threat Intelligence?

A KELA é líder mundial em inteligência de ameaças cibernéticas, combinando mais de uma década de experiência com tecnologia proprietária para monitorar os lugares mais ocultos da internet. Sua plataforma penetra fóruns underground, mercados ilícitos, canais de Telegram criminosos e outras fontes da dark web para entregar inteligência real, contextualizada e acionável — transformando o caos do submundo cibernético em insights claros para proteger sua organização.

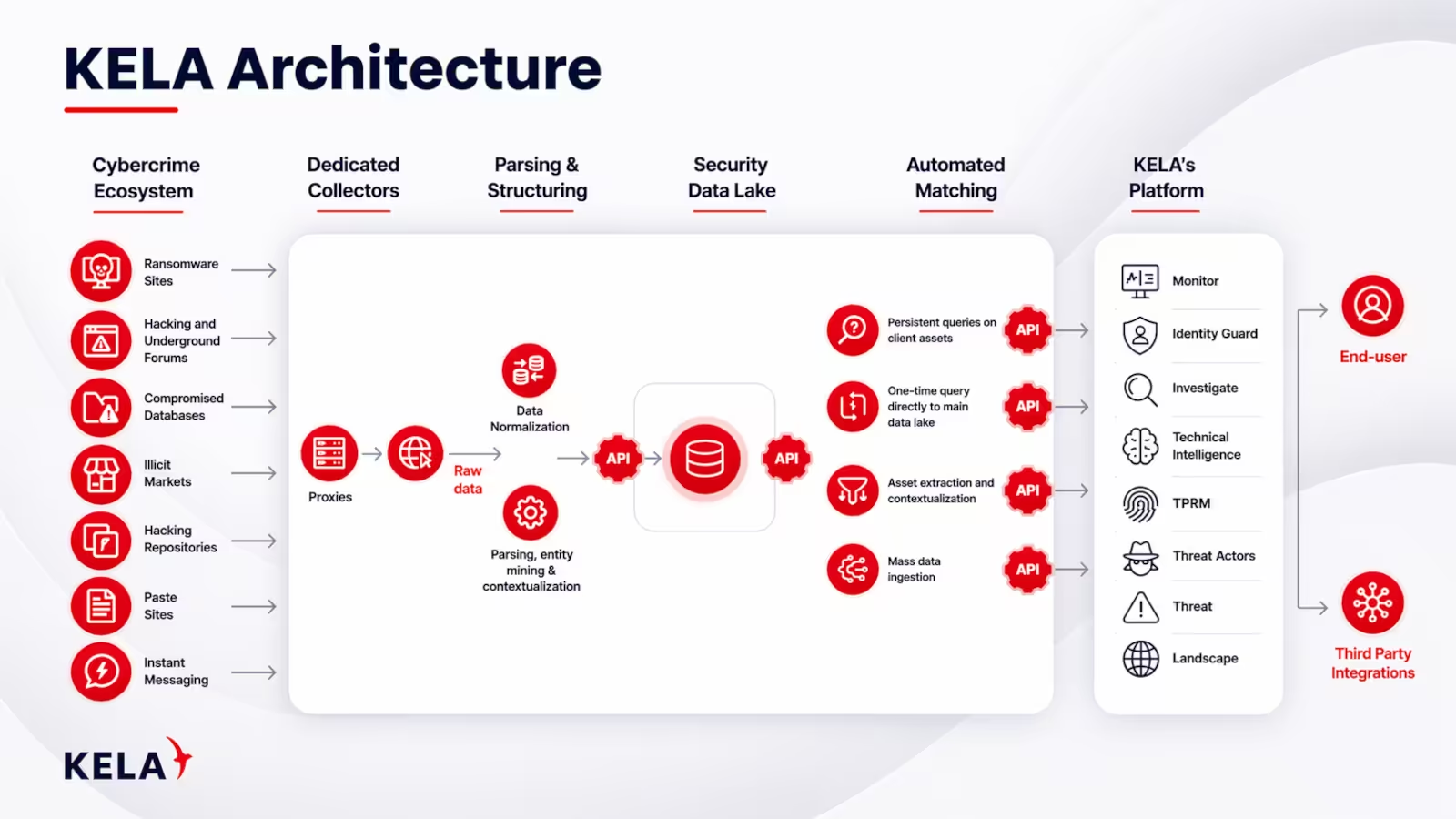

Data Lake de Segurança Proprietário

A arquitetura da KELA coleta dados brutos de centenas de fontes do ecossistema cibercriminoso — fóruns subterrâneos, blogs de ransomware, lojas automatizadas, mercados ilícitos, repositórios de hacking, grupos de Telegram e mensageiros instantâneos. Esses dados passam por parsing, normalização e contextualização em um data lake de segurança dedicado, alimentando todos os módulos da plataforma com correspondência automatizada em tempo real.

Inteligência Cibernética que Antecipa Ameaças Reais

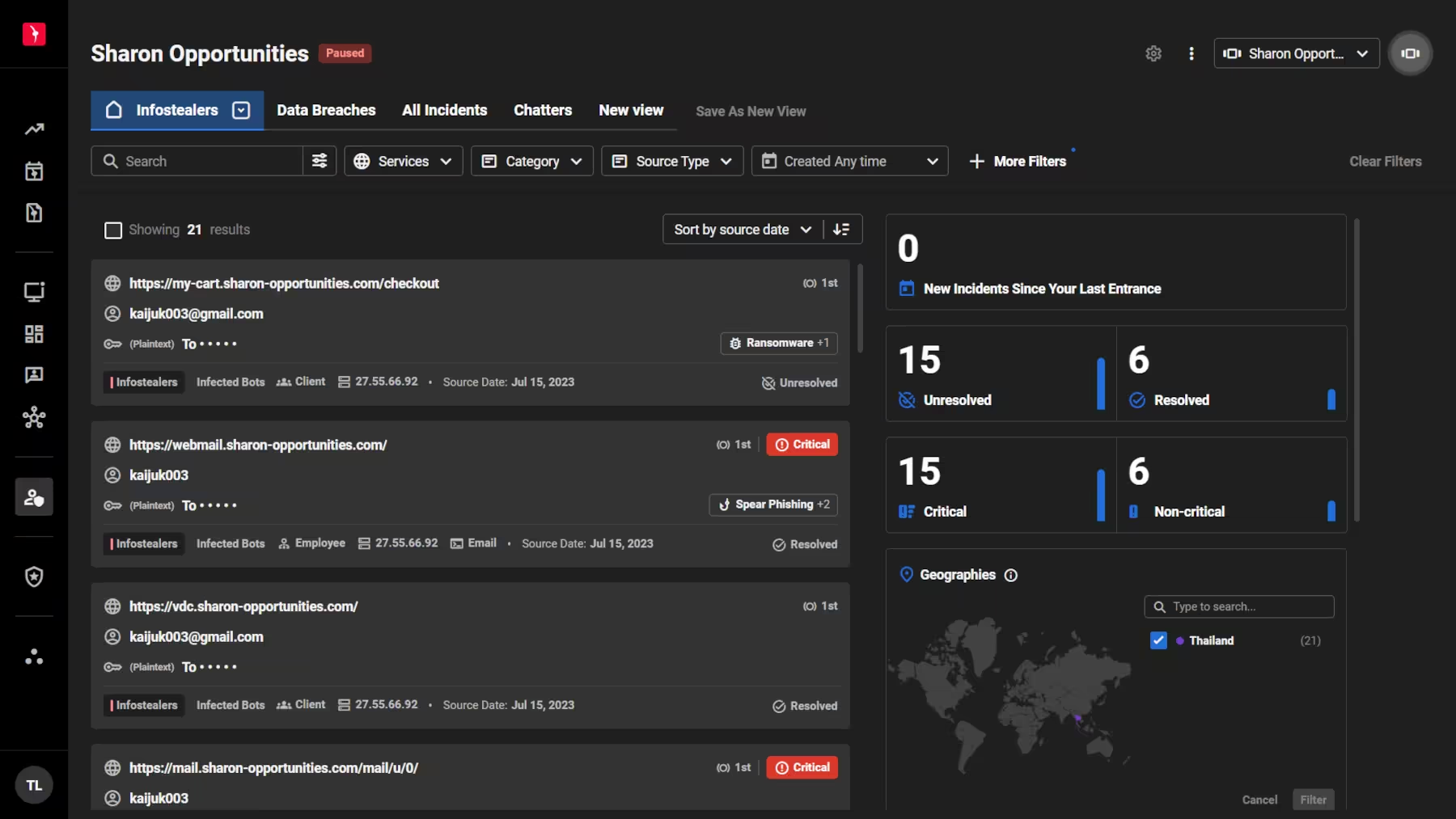

Veja como a plataforma KELA monitora fóruns, mercados e canais criminosos em tempo real — identificando credenciais comprometidas, ataques de ransomware iminentes e ameaças direcionadas à sua organização antes que causem impacto.

Módulos da Plataforma KELA

Uma plataforma modular e completa que cobre todo o ciclo de inteligência de ameaças — do monitoramento estratégico à investigação tática e proteção de identidades.

VISÃO ESTRATÉGICA

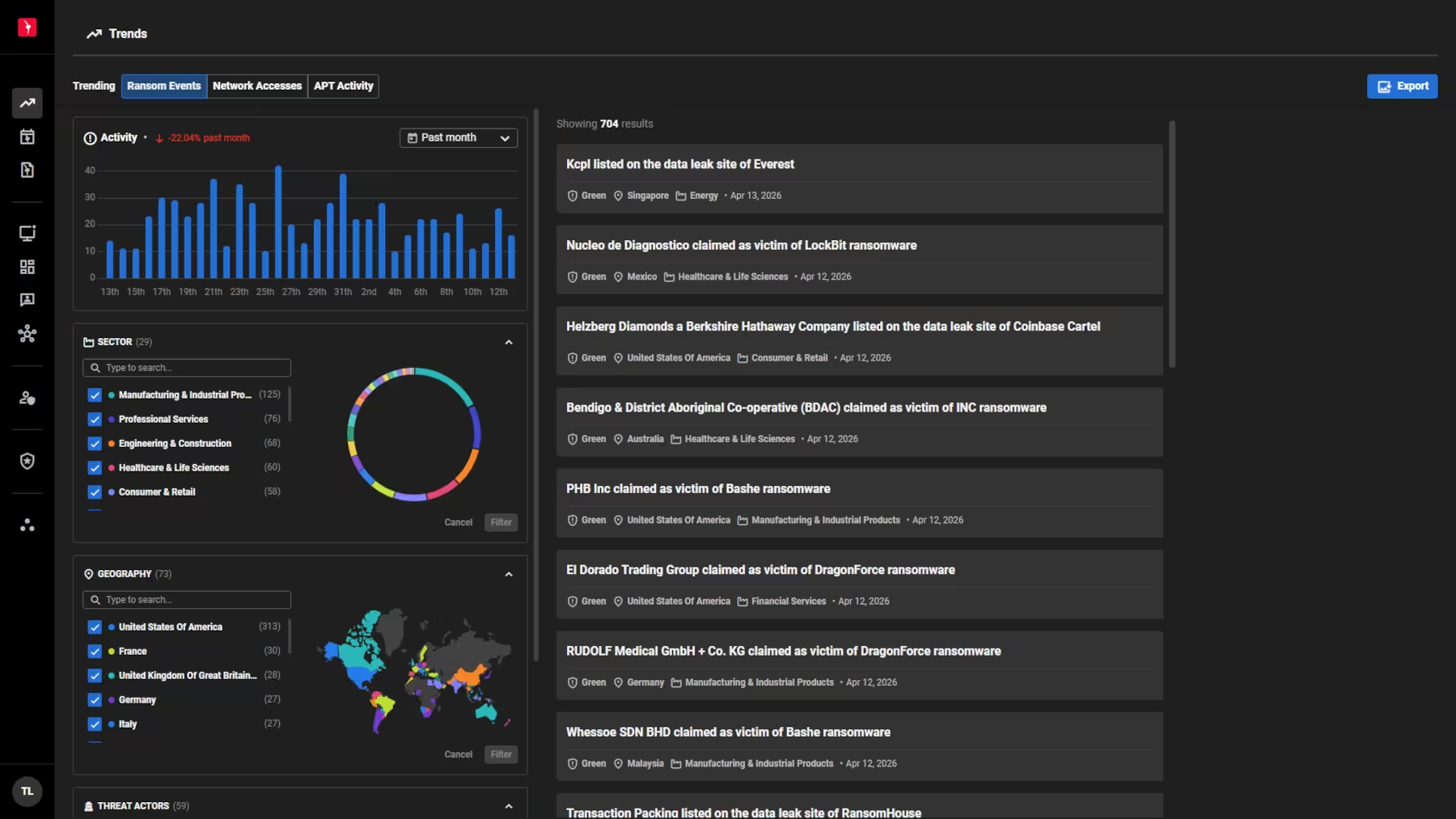

Threat Landscape

Dashboards interativos com tendências de APTs, ransomware, acessos de rede à venda e destaques diários do ecossistema cibercriminoso.

MONITORAMENTO

Monitor

Alertas automáticos sobre ameaças à sua superfície de ataque externa, com recomendações de remediação e integração via API com SIEM/SOAR.

INVESTIGAÇÃO & RANSOMWARE

Investigate

Threat hunting anônimo e em tempo real no underground cibernético, com análise de imagens, suporte a +100 idiomas e consultas complexas.

IDENTIDADES

Identity Guard

Proteção proativa contra credenciais comprometidas, monitorando domínios, subdomínios e contas SaaS com classificação automática de severidade.

PROTEÇÃO DE MARCA

Brand Control

Detecção de phishing, typosquatting e uso indevido da marca em web, redes sociais e apps, com takedown automatizado em horas.

SUPPLY CHAIN

Third-Party Risk

Monitoramento e scoring preditivo de risco de fornecedores na cadeia de suprimentos, com relatórios automatizados e onboarding sem fricção.

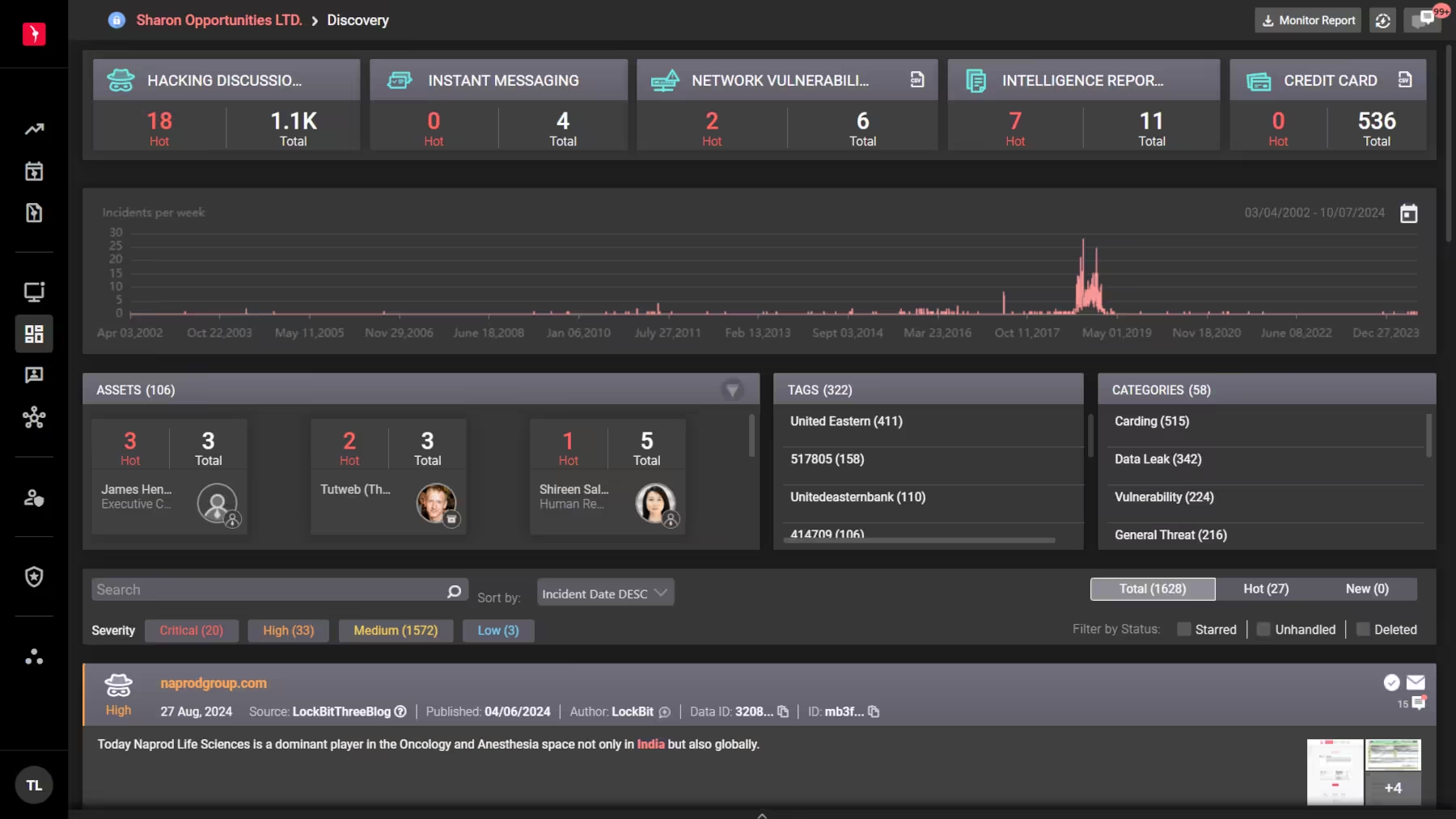

Monitor: Alertas Direcionados em Tempo Real

O módulo Monitor da KELA fornece alertas automáticos e direcionados sobre ameaças específicas à sua organização. Ele analisa a perspectiva do adversário sobre sua superfície de ataque externa, monitorando credenciais vazadas, discussões de hacking, vulnerabilidades de rede e portas expostas — com recomendações de remediação e integração nativa via API com SIEM e SOAR.

Monitoramento de Open Web, Deep Web e Dark Web

Visibilidade total do submundo do crime cibernético. Acesse fóruns, mercados e canais ocultos onde os agentes de ameaças operam. Identifique ameaças emergentes antes que elas cheguem à sua organização e equipe suas equipes com inteligência acionável.

Fóruns & Mercados Ilícitos

Fóruns subterrâneos, mercados de acesso inicial, lojas automatizadas e repositórios de hacking — monitorados em tempo real por coletores proprietários dedicados.

Canais Criptografados

Grupos de Telegram criminosos, mensageiros instantâneos e comunidades fechadas — infiltradas pela tecnologia proprietária da KELA para capturar ameaças emergentes.

Blogs & Dumps de Dados

A tecnologia proprietária da KELA infiltra e coleta dados automaticamente das fontes mais inacessíveis do underground cibernético, transformando o caos em inteligência acionável.

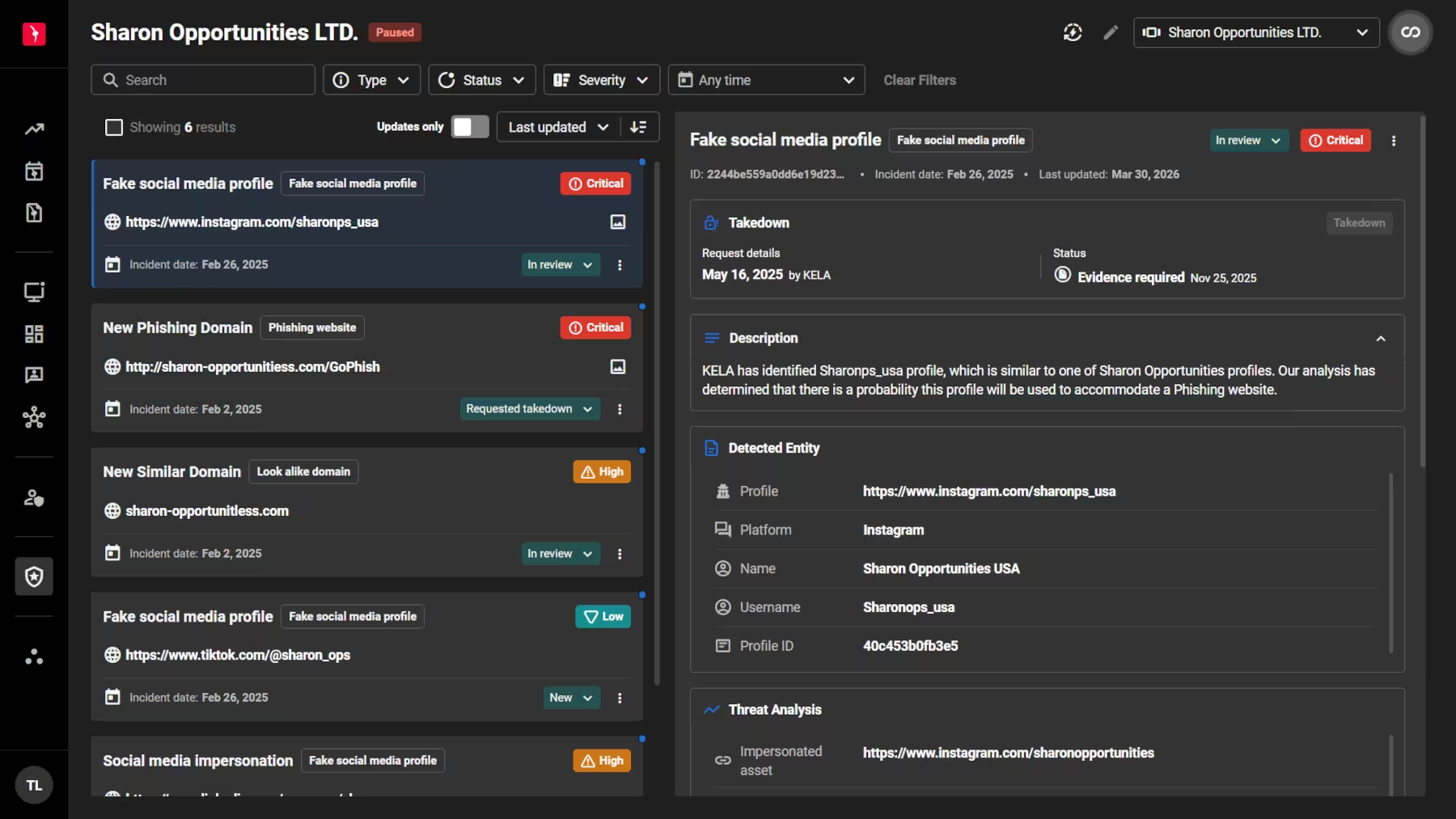

Brand Control: Proteja Sua Marca de Ameaças Digitais

O módulo Brand Control da KELA defende proativamente sua marca contra phishing, impersonação e uso indevido. Monitora domínios suspeitos, typosquatting, redes sociais e aplicativos falsos — detectando ameaças desde o registro do domínio até a ativação do site de phishing, com takedown totalmente automatizado que neutraliza ameaças em horas.

Identity Guard: Pare Ataques Antes que Comecem

O abuso de credenciais válidas é o vetor de ataque inicial número 1, responsável por quase 50% dos ciberataques. O Identity Guard da KELA identifica contas comprometidas vinculadas aos ativos digitais da sua organização em tempo real, interceptando credenciais de colaboradores e clientes antes que sejam exploradas para ransomware, BEC ou fraude.

Números que Falam

A KELA é referência global em inteligência de ameaças cibernéticas, confiada por milhares de organizações para proteger seus ativos contra o submundo do crime digital.

+500

Fontes Monitoradas

Da dark web, deep web e open web — fóruns, mercados, Telegram e mensageiros criminosos

+2B

Credenciais Interceptadas

No data lake proprietário da KELA, atualizado continuamente em tempo real

3.600+

Vítimas de Ransomware em 2025

Rastreadas apenas no primeiro semestre — aumento de 54% em relação ao ano anterior

24/7

Vítimas de Ransomware em 2025

Analistas digitais com IA agêntica sempre ativos, sem interrupções e sem pontos cegos

Analistas Cibernéticos Digitais com IA

A KELA introduziu os primeiros analistas cibernéticos digitais orientados por IA agêntica do mercado. Sempre ligados (365/24/7), interativos e totalmente integrados às suas ferramentas e fluxos de trabalho, eles atuam como uma extensão real da sua equipe — monitorando ameaças, triando alertas e apresentando proativamente recomendações relevantes, sem interrupções e sem pontos cegos.

Como a Five IT Implementa o KELA Cyber Threat Intelligence

Da configuração inicial ao monitoramento contínuo, a Five IT garante que sua organização extraia o máximo valor da plataforma KELA com uma implementação estruturada e orientada por especialistas.

01

Assessment e Configuração

Mapeamos seus ativos digitais críticos — domínios, IPs, contas SaaS, executivos e fornecedores-chave — e configuramos o monitoramento personalizado na plataforma KELA.

02

Ativação dos Módulos

Habilitamos os módulos relevantes (Monitor, Identity Guard, Brand Control, Investigate) conforme o perfil de risco e prioridades da sua organização.

03

Integração e Automação

Conectamos a KELA ao seu SIEM, SOAR e ferramentas de ticketing via API, configurando playbooks automatizados para resposta a incidentes e reset de credenciais.

04

Operação e Evolução Contínua

Acompanhamos os alertas, refinamos as regras de monitoramento e realizamos reviews periódicos para garantir que a inteligência entregue esteja sempre alinhada ao cenário de ameaças.

Perguntas Frequentes

O que é a KELA e o que ela faz?

A KELA é uma plataforma de inteligência de ameaças cibernéticas que monitora automaticamente mais de 500 fontes na dark web, deep web e open web — incluindo fóruns underground, mercados ilícitos e canais de Telegram — para identificar ameaças antes que atinjam sua organização.

Como a KELA se diferencia de outras soluções de CTI?

A KELA combina mais de uma década de experiência em inteligência cibernética com um data lake proprietário e analistas digitais com IA agêntica. Isso permite entregar inteligência contextualizada e sem ruído, não apenas indicadores genéricos.

Quais tipos de ameaças a KELA detecta?

Credenciais comprometidas, acessos de rede à venda, ataques de ransomware iminentes, phishing e abuso de marca, vazamentos de dados, vulnerabilidades exploradas e atividade de threat actors direcionada ao seu setor.

A KELA se integra com ferramentas existentes?

Sim. A plataforma oferece integração nativa com SIEM, SOAR, ferramentas de ticketing e Slack via API e webhooks, com feeds de inteligência técnica em formato STIX para enriquecer sua infraestrutura de segurança.

O que é o Identity Guard?

É o módulo da KELA que monitora credenciais comprometidas em tempo real, detectando contas de colaboradores e clientes expostas na dark web com classificação automática de severidade e integração para reset automatizado.

O que são os Digital CTI Analysts?

São analistas cibernéticos digitais orientados por IA agêntica — disponíveis 24/7, interativos e integrados às suas ferramentas. Eles monitoram, triagem e recomendam ações sobre ameaças como membros reais da equipe de segurança.

Qual o tempo de implementação?

A implementação inicial é rápida — com configuração self-service de ativos, você começa a receber alertas priorizados em minutos. A Five IT apoia todo o processo de assessment, ativação de módulos e integração.

A KELA é adequada para empresas brasileiras?

Sim. A plataforma monitora ameaças globais e regionais, incluindo atores e grupos que atuam na América Latina. A Five IT oferece suporte local completo em português para implementação e operação.

O que é considerado um ativo?

Um ativo é: um dispositivo físico ou virtual com sistema operacional conectado a uma rede, uma aplicação web com FQDN, ou um recurso cloud ativo (não encerrado).

A Five IT oferece suporte na implementação?

Sim. Nossa equipe de especialistas certificados conduz todo o processo — do assessment inicial à operação contínua — incluindo configuração de scanners, integrações, políticas de varredura, dashboards personalizados e relatórios executivos mensais.

Proteja Sua Empresa com Inteligência da Dark Web

Agende uma demonstração personalizada e descubra como a KELA pode transformar a postura de segurança da sua organização com inteligência cibernética real e acionável do underground.